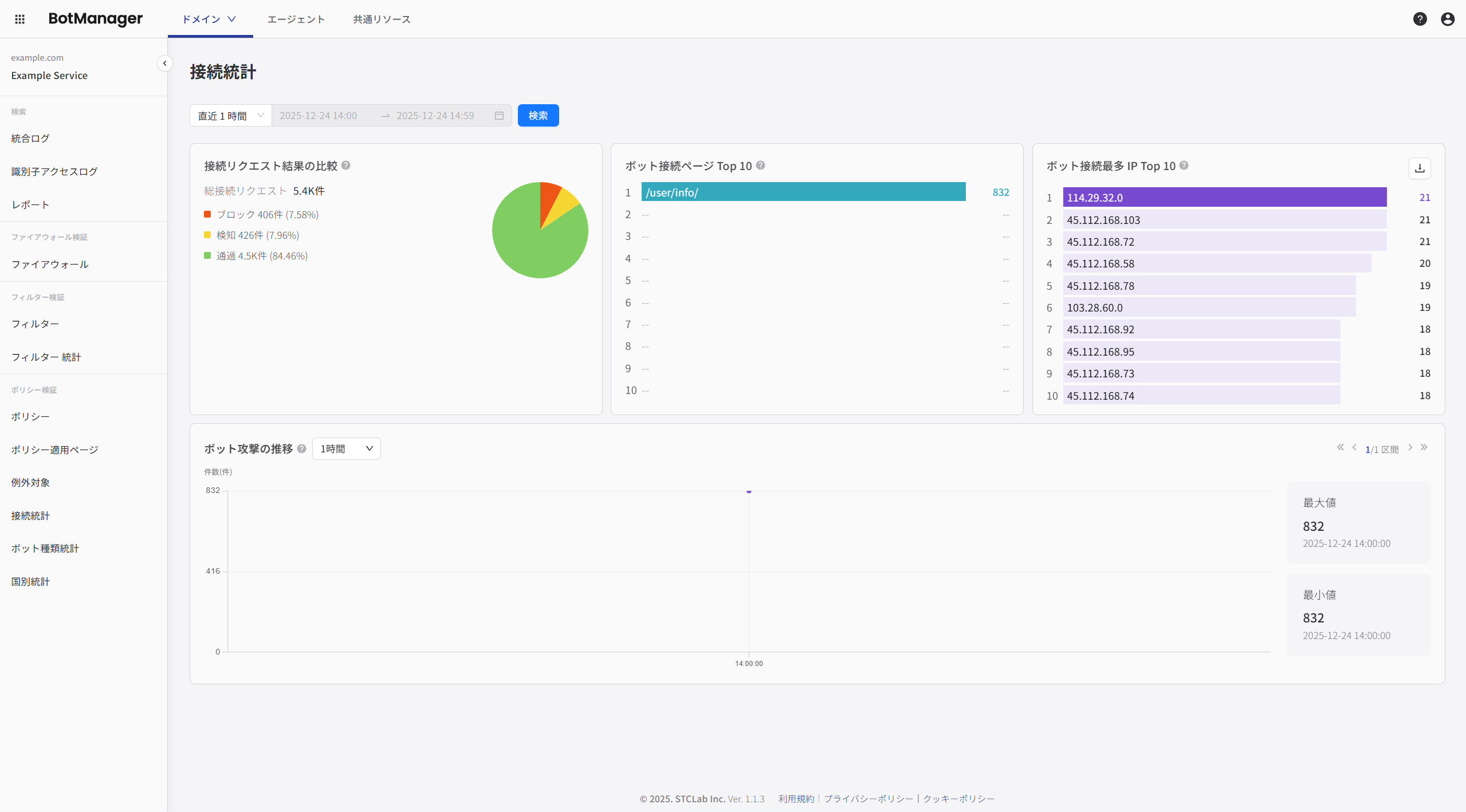

接続統計

接続統計は、全体接続リクエストの結果を多様な観点から分析してボット攻撃現況を把握できるようにします。

概要

接続統計画面では以下の情報を確認できます:

- 接続リクエスト結果比較(ブロック/検出/通過)

- ボット接続ページTop 10

- ボット接続IP Top 10

- ボット攻撃推移チャート

検索期間設定

上部で検索期間を設定できます:

| 設定 | 説明 |

|---|---|

| 開始日時 | 検索開始時間 |

| 終了日時 | 検索終了時間 |

接続リクエスト結果比較

総接続リクエスト

検索期間中の総接続リクエスト件数と結果別分布を表示します。接続統計はすべてのリクエストをブロック、検出、通過3つの結果に分類して全体的なボット攻撃現況を一目で把握できるようにします。

接続リクエスト結果意味

| 結果 | 説明 | 動作モード |

|---|---|---|

| ブロック | ポリシーによってブロックされたリクエスト件数 | ポリシーがブロックモードに設定された場合、ボットと判定されたリクエストがブロックされます。ブロックされたリクエストはサーバーに到達しません。 |

| 検出 | ボットとして検出されたが通過されたリクエスト件数 | ポリシーが検出モードに設定された場合、ボットと判定されたリクエストがログにのみ記録されて通過されます。モニタリング目的で使用されます。 |

| 通過 | 正常と判定されたリクエスト件数 | ボット検出ポリシーを通過した正常ユーザーのリクエストです。 |

データ解釈ガイド

接続リクエスト結果を通じてボット攻撃規模とポリシー効果を評価できます。

| 状況 | 解釈 | 推奨措置 |

|---|---|---|

| ブロック比率高い(20%以上) | 活発なボット攻撃が進行中でポリシーが効果的にブロックしている | ポリシー維持、モニタリング強化、ボットタイプ統計で主要攻撃タイプ確認 |

| 検出のみ多くブロックなし | すべてのポリシーが検出モードで運用中 | ポリシー設定で主要ポリシーのブロックモード転換検討 |

| 通過比率非常に高い(90%以上) | ボット攻撃が少ないかポリシーが十分に有効化されていない | ポリシー有効化状態点検、ボットタイプ統計と比較して検出漏れ確認 |

| ブロック + 検出比率急増 | 新しい攻撃パターン発生可能性 | ボット接続IP Top 10とボット接続ページTop 10確認して攻撃パターン分析 |

接続統計の特徴

接続統計は全体リクエストのフローを時間、ページ、IP観点から分析します。これはボットタイプ統計が攻撃タイプ別分類に集中するのと差別化されます。

ボット接続ページTop 10

ボットが最も多く接続したページ上位10個を表示します。

| ランキング | ページ | 接続件数 |

|---|---|---|

| 1 | /api/products | 1,234 |

| 2 | /api/users | 987 |

| 3 | /login | 765 |

| ... | ... | ... |

活用方法

分析ポイント:

- 特定ページにボット接続が集中するか確認

- イベント/プロモーションページ攻撃の有無把握

- APIエンドポイント攻撃パターン分析

ボット接続IP Top 10

ボット接続が最も多いIPアドレス上位10個を表示します。

| ランキング | IP | 接続件数 |

|---|---|---|

| 1 | 203.0.113.xxx | 5,678 |

| 2 | 198.51.100.xxx | 4,321 |

| 3 | 192.0.2.xxx | 3,210 |

| ... | ... | ... |

活用方法

分析ポイント:

- 反復的に上位に露出されるIP識別

- データセンター/クラウドIP帯域確認

- 悪性IPリスト登録検討

ボット攻撃推移

時間帯別ボット攻撃推移をチャートで表示します。

チャート構成

時間帯別ボット攻撃推移例示:

| 時間帯 | 攻撃件数 |

|---|---|

| 00:00 | 100 |

| 04:00 | 150 |

| 08:00 | 800 |

| 12:00 | 600 |

| 16:00 | 450 |

| 20:00 | 200 |

| 項目 | 説明 |

|---|---|

| 最高値 | 検索期間内最大攻撃件数および時間 |

| 最低値 | 検索期間内最小攻撃件数および時間 |

活用方法

分析ポイント:

- 攻撃ピーク時間帯把握

- 業務時間 vs 非業務時間攻撃パターン

- 特定イベントと攻撃関連性分析

統計データ詳細

接続リクエスト統計構造

主要指標

| 指標 | 計算方式 | 意味 |

|---|---|---|

| ボット比率 | (ブロック + 検出)/ 総リクエスト | ボットと判定された比率 |

| ブロック率 | ブロック / (ブロック + 検出) | ブロックモード適用比率 |

| ピーク時間 | 最大リクエスト時間 | 攻撃集中時間 |

活用シナリオ

シナリオ1:日次モニタリングルーティン

目標:毎日ボット攻撃現況を速やかに把握し異常徴候検出

手順:

- 前日00:00 〜 23:59期間で検索期間設定

- 接続リクエスト結果比較でブロック/検出比率確認

- 平素対比急増時 → ボット攻撃推移でピーク時間確認

- 比率が正常範囲内 → 日次モニタリング完了

- ボット接続IP Top 10で反復的に上位に露出されるIP確認

- 同一IPが3日以上上位 → 悪性IPリスト登録検討

- 異常数値発見時 → ボットタイプ統計で攻撃タイプ確認

シナリオ2:イベント/プロモーション期間集中モニタリング

目標:特定期間中集中されるボット攻撃をリアルタイムで検出して対応

手順:

- イベント開始日時 〜 終了日時で検索期間設定

- ボット接続ページTop 10でイベント関連ページ確認

- イベントページが上位に露出 → 該当ページに対するポリシー強化検討

- 例:

/event/promotionページ → 特定パス過多直接リクエストポリシー有効化

- ボット攻撃推移で攻撃パターン分析

- イベント開始直後急増 → 予想されたトラフィックと判断

- 異常な時間帯に急増 → 追加調査必要

- ボット接続IP Top 10で分散攻撃の有無確認

- 多様なIPから少量ずつ攻撃 → 分散ボット攻撃疑い

- 特定IPから集中攻撃 → 該当IPブロック検討

シナリオ3:特定ページ/APIエンドポイント保護強化

目標:重要なページやAPIに対するボット攻撃を識別し保護レベル強化

手順:

- 最近7日間検索期間設定

- ボット接続ページTop 10で保護が必要なページ確認

- 例:

/api/users、/api/productsなどAPIエンドポイント

- 例:

- 該当ページの接続パターン分析

- ボット攻撃推移で該当ページの攻撃時間帯確認

- ボット接続IP Top 10で該当ページを攻撃するIP確認

- 保護措置適用

- 特定パス過多直接リクエストポリシー有効化

- 反復攻撃IPは悪性IPリストに登録

- 措置後モニタリング

- 翌日同一期間で再検索して効果確認

シナリオ4:疑いIP詳細分析および対応

目標:反復的に攻撃するIPを識別し適切な措置決定

手順: